3.6 Obdelava in varnost podatkov

3.6.1 Podatek, zapis, datoteka

Obdelava podatkov je področje, ki je najtesneje

povezano z razvojem računalnikov. V resnici še zdaleč ni tako mlada dejavnost,

kot je računalnik sam; stara je kot človeški rod, saj je človek že od nekdaj

iskal primerne oblike za shranjevanje in obdelavo podatkov, sprva še na

preprost način, z razvojem tehnologije pa na zahtevnejši, a ugodnejši in

hitrejši način (slika 168).

Kratek pregled obdelave podatkov v

dobi računalnikov je primerno začeti s t.i. podatkovjem, t.j. zbirko podatkov, ki so dosegljivi

računalniku. V vsakdanjem življenju več ali manj vsi uporabljamo različna neračunalniška

podatkovja kot npr. telefonski imenik, redovalnico, bančni izpis prihodkov in dajatev,

spisek čakalnih dobe v zdravstvu itd. V

marsikateri pisarni še najdemo večje ali manjše omare s predali in kartotečnimi

listi (še posebej v zdravstvu, kot kaže slika 169). Na njih so shranjeni razni

podatki (v šoli npr. podatki o učencih, učiteljih, v zdravstvu podatki o

bolnikih - zdravstveni karton itd.) in ko želimo zvedeti za določene

podatke, uslužbenec (npr. zdravnik) prične listati po njih. Podobno

"listanje" opravi tudi računalnik, le da podatki niso spravljeni na

kartotečnih listih, temveč na diskih, DVD, spominskih karticah itd. Pri računalniški obdelavi podatkov v osnovi ločimo

naslednje korake:

- zajem - vnos podatkov,

- obdelava podatkov,

- shranjevanje podatkov in

- izpisovanje podatkov.

Ključna značilnost računalniškega vnosa podatkov je v tem, da so ti podatki za razliko od ročnega zajemanja lahko enkrat za vselej shranjeni v računalniku in jih ni potrebno vnašati še več krat. Naša učinkovitost je zato precej večja. Pomislimo na nekdanje zamudno popravljanje dokumentov, ki smo jih tipkali ali pisali na staromoden način, s pisalnimi stroji ali ročno. Če smo se zmotili, smo praktično morali celoten dokument napisati znova. Ker lahko podatke, ki smo jih enkrat računalniškega vnosa podatkov vnesli, uporabimo večkrat in jih kvečjemu popravljamo, se zmanjša tudi število napak, ki jih povzroča človek. Seveda je na ta način obdelava podatkov tudi bistveno hitrejša. Podatkov je in bo čedalje več, saj smo v dobi informacijske družbe.

Seveda poseben problem predstavlja dosedanje papirno poslovanje in zajem obstoječih papirnih dokumentov; pomislimo npr. na obstoječe knjižnice in na potrebo po digitalizaciji knjig, na zdravstvene kartone itd. V knjižničarstvu splošni trendi vodijo v tako imenovane digitalne knjižnice, ki so lahko dostopne tudi preko spleta, v zdravstvu pa na različne e-storitve (e-naročanje, e-recept, e-zdravstveni karton itd.). Računalniki nam lahko s svojimi velikimi spominskimi zmogljivostmi omogočajo pomniti velike količine podatkov. Do njih lahko hitro dostopamo in si pri tem pomagamo z iskalnimi mehanizmi. Dober zgled za to so npr. spletni brskalniki, brez katerih danes praktično ne gre več. Intenzivna uporaba računalnikov in digitalizacije nasploh naj bi pomenila tudi, da bomo potrebovali manj papirja, saj so dokumenti in drugi podatki dostopni praktično povsod v digitalni obliki. Dodatno podporo za tako uporabo podatkov smo dobili še v mobilnem računalništvu, ki ga predstavljajo mobilne digitalne naprave in brezžična omrežja.

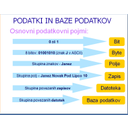

Spoznajmo najprej nekaj osnovnih pojmov s področja obdelave podatkov (slika 170). Različne podatke združujemo v zapise, le-te pa nizamo drugega za drugim v množico urejenih podatkov, ki jo imenujemo datoteka. Zapisi so torej del datoteke. Predstavljamo si jih kot kartončke s podatki (npr. o učencih, bolnikih, zaposlenih itd.), ki so zloženi drug za drugim v kartoteki (slika 171). Datoteka je torej skupina urejenih množic podatkov, ki tvorijo neko celoto. Datoteka je v računalniku izredno pomembna, saj hrani vse delovne podatke, ki jih imamo v računalniku. V datotekah lahko hranimo različne elemente kot npr. programe, podprograme, programe operacijskega sistema, tekstovne in numerične podatke, besedila, slike, animacije, video posnetke itd. Ker jih moramo te podatke razlikovati, damo vsaki datoteki ime in končnico oz. podaljšek. Z imenom in podaljškom je datoteka enolično določena. V OS Windows je ime datoteke v osnovi sestavljeno iz določenega števila znakov, podaljšek pa iz treh ali štirih znakov, med njima pa je pika. Npr.: gorazd.txt (slika 171).

Naštejmo nekaj pogosto uporabljenih podaljškov:

- .COM - datoteka s prevedenim programom v strojni kodi,

- .EXE - zagonska datoteka s prevedenim programom v strojni kodi,

- .BAT - datoteka s sistemskim programom,

- .TXT - tekstovna datoteka,

- .PAS - datoteka s programom v Pascalu,

- .html - datoteka s programom v spletni obliki,

- .HLP - datoteka z besedilom za pomoč, itd.

V datoteki se del zapisa imenuje polje; v vsakem je zapisan en sam podatek (slika 170). Imena in števila polj v datoteki so lahko določena ali pa si jih določimo sami.

Kot smo že spoznali je programov za obdelavo podatkov je veliko, kot npr. MS Excel, MS Access itd.

3.6.2 Osnove obdelave podatkov

Struktura datoteke določa pravila, po katerih vnašamo podatke v datoteko. Ločimo dve vrsti podatkov, in sicer:

- osnovne (matične) podatke, ki jih običajno vnesemo samo na začetku obdelave (npr. priimek, ime, oddelek,...) in

- tekoče podatke, ki se pripravljajo za obdelavo posebej (npr. temperatura, zdravila, negovalni podatki itd.)

Podatke hranimo v računalniku, obdelujemo pa jih lahko na dva načina:

- občasno, ko se nabere določeno število ali ko je zato določen čas (npr. dnevna, tedenska ali mesečna obdelava itd.), in

- sprotno, takoj ko je podatek dostopen.

Iste podatke lahko najdemo v različnih datotekah. Delo z datotekami in njihovo vzdrževanje je izredno zapleteno, če ne poskrbimo za ustrezen sistem povezovalnih podatkov, t.i. ključev, ki določajo pripadnost podatkov ene datoteke drugi datoteki. Ključi so navadno določene oznake, številke, šifre itd. Tako povezane in organizirane skupine datotek se imenujejo podatkovja. V obdelavi podatkov je podatkovje zelo pomemben pojem. Osnova zanj je ena ali več med seboj povezanih datotek, ki jih poseben program vodi tako, da jih lahko uporabljamo v raznih situacijah in neodvisno od njihove predstavitve.

Kakršno koli dobro organizirano podatkovje pa sčasoma zastari, zato ga je potrebno spremljali in preurejati. Preurejanje pomeni nov način urejanja zapisov, drugačno razporeditev ali število polj, dodajanje ali spreminjanje ključev itd.

Podatke v datoteki in podatkovju lahko tudi urejamo (sortiramo), kar npr. pomeni razvrstitev po velikosti, abecedi itd.

Podatke v datoteki ali podatkovju velikokrat iščemo. Kako dolgo bomo iskali kak posamezen podatek je odvisno od načina iskanja in urejenosti podatkov. Iskanje podatkov je v določeni povezavi tudi z elementi zunanjega pomnilnika; tam namreč običajno hranimo datoteke. Navadno so to:

- trdi disk SSD diski, zunanji disk, DVD, kartice itd.,

- včasih pa so to bili: magnetni trak (še danes uporabljajo npr. banke za arhiviranje podatkov), diskete, mikrokasete itd.

Pisanje in branje podatkov na magnetnem traku, mikrokaseti in podobnih pomnilnih elementih poteka zaporedno, zato so v takih datotekah podatki dostopni zaporedno - drug za drugim, od tod tudi ime: zaporedna ali sekvenčna datoteka. Pri trdem disku so podatki porazdeljeni po sledeh, iskanje sledi pa je razmeroma hitra operacija. Zato so podatki tu porazdeljeni na niz posameznih delov, ki jih lahko dokaj hitro, samostojno - premo iščemo; od tod tudi ime: datoteke z neposrednim ali premim dostopom.

Iskane podatke lahko izpišemo in to na različne načine in oblike. Običajni izpis ima obliko tabele, ki jo v praksi imenujemo poročilo (slika 173). Podatki v poročilu bodo imeli svojo vrednost, če so zanesljivi, zato je pomemben del programov za obdelavo podatkov stalno preverjanje ustreznosti podatkov. Poenostavljeno povedano to pomeni, da npr. v številsko polje ne moreš vpisali črk, v polje PRIIMEK ne moreš vpisati datuma itd.

3.6.3 Osnove podatkovnih baz

V dosedanji obravnavi računalništva in informatike, smo spoznali, da je svet poln podatkov. Z njimi se srečujemo vsak dan in vsepovsod. Da lahko te podatke lažje in bolj učinkovito uporabimo je človek izumil podatkovne baze, zbirališče najrazličnejših podatkov. Podatkovne baze (PB), tako kot podatke, najdemo vsepovsod. Lahko so to osebni zapiski ali zapletene računalniške baze podatkov, vse imajo enak osnovni namen in nalogo. Bolj kot je baza zapletena, več mora znati upravljalec, katerega skrb je nemoteno delovanje baze in upravljanje s podatki. Dobra podatkovna baza nam lahko izredno olajša delo, ravno obratno pa je z neurejeno bazo, ki nam ga lahko zelo oteži in celo privede do izgube poslovnih učinkov ali podatkov. Popolna podatkovna baza ne obstaja, vendar se strokovnjaki trudijo, da bi se tej popolnosti vse bolj približali. Večina teh napak se zagreši s strani človeka in njegove nevednosti ali brezbrižnosti v ravnanju s podatki, zato je treba ljudi izobraziti v tej smeri, da ne bodo njihova vsakdanja srečanja z različnimi podatkovnimi bazami prerasla v nevšečnosti.

V literaturi najdemo številne definicije podatkovnih baz, ki jih lahko povzamemo v naslednji: Podatkovna baza je zbirka med seboj pomensko povezanih podatkov, ki so shranjeni v računalniškem sistemu, dostop do njih je centraliziran in omogočen s pomočjo sistema za upravljanje podatkovnih baz (SUPB). V osnovi to pomeni, da nek proces iz realnega sveta preslikamo v programsko obliko in podatke o njem hranimo v e-obliki na enem mestu.

Zgodovino podatkovnih baz lahko delimo na tri obdobja, ločena po tem kaj je bilo takrat v središču dogajanja. V prvem obdobju je bil v središču računalnik. Pisanje programov je takrat potekalo v strojnem jeziku in kasneje v zbirniku, torej v tesni povezavi z izbrano vrsto računalnika. Na strukturo takšnih podatkov je vplivala tudi zmožnost pomnilnega medija. Za shranjevanje podatkov so uporabljali luknjaste kartice, kasneje pa magnetne trakove. Drugo obdobje postavlja v središče program. Zgodi se preusmeritev iz aparaturne v programsko opremo. V tem obdobju se razvijejo in uporabljajo višji programski jeziki, ki pa so bližje človeku in lažji za razumeti. Poveča se tudi prenosljivost programov. Trenutno smo v tretjem obdobju. Razvoj aparaturne opreme in tehnike programiranja je v ospredje postavil podatke, središče obdelovanja teh podatkov pa podatkovno bazo (PB).

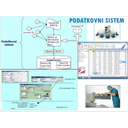

Oglejmo si nekaj osnovnih pojmov, vezanih na podatkovne baze, in sicer: podatkovni sistem, arhitekturo PB, stanje PB, podatkovni model in sistem za upravljanje podatkovne baze. Kot prvega si oglejmo podatkovni sistem; je računalniško podprt sistem, ki s pomočjo sistema za upravljanje podatkovne baze omogoča uporabo in upravljanje s podatki, ki so shranjeni v podatkovni bazi. Da bi podatkovni sistem deloval, so potrebni (slika 172):

- strojna in komunikacijska oprema,

- programska oprema (operacijski sistem, sistem za upravljanje podatkovne baze, uporabniške aplikacije),

- podatkovna baza, ki jo sestavljata opisi podatkov (meta podatki oziroma opisi podatkov) in fizični podatki (vrednosti podatkovnih elementov),

- administrator podatkovne baze in

- uporabniki podatkovne baze.

Arhitektura PB je tri nivojska, vsebuje torej 3 nivoje opisov podatkovne baze, in sicer (slika 172):

- Zunanji nivo, ki opredeljuje različne poglede uporabnikov na podatke.

- Notranji nivo, ki opredeljuje fizični način shranjevanja in dostope do podatkov. Za fizično organizacijo podatkov je zadolžen operacijski sistem ob podpori SUPB.

- Konceptualni nivo, ki predstavlja celovit pregled vseh podatkov in povezav med podatki v podatkovni bazi (vsebuje: vse entitete, relacije, atributi, omejitve, semantične (vsebinske) informacije o podatkih in informacije vezane na varnost in integriteto).

Zelo poenostavljeno povedano: zunanji nivo opisuje uporabo podatkov, konceptualni pomen podatkov, notranji pa način shranjevanja podatkov.

Stanje podatkovne baze je predstavljeno z množico podatkov, ki so trenutno shranjeni v PB. Najpogostejša operacija nad podatki je branje podatkov. Branje podatkov ne spremeni stanja podatkovne baze, vse ostale osnovne operacije pa ga (dodajanja novih podatkov, spreminjanja podatkov in brisanja podatkov).

Podatkovni model je povezana zbirka konceptov namenjenih opisovanju in manipulaciji s podatki. Namen modela je v tem, da nazorno omogoči izgradnjo baze podatkov v konkretnem poslovnem okolju (npr. tehnološkem, organizacijskem, medicinskem itd.). Zagotoviti mora dovolj ostro in realno sliko poslovnega sistema.

Modeliranje podatkov je proces identifikacije povezav med podatkovnimi elementi. Podatkovne modele uporabljamo za predstavitev konceptualnega in zunanjega nivoja podatkovne baze, ne pa tudi fizičnega nivoja. Podatkovni model v osnovi opisuje okolje s termini kot so entiteta, atribut, relacija, ključ (slika 173).

Entiteta ali predmet podatkov je objekt opazovanja. Objekt opazovanja pa je vse kar lahko enolično identificiramo, izoliramo od okolice in opišemo. Entitete identificiramo tako, da jim določimo ime, lastnosti entitete in vrednost lastnosti. Entitete so npr.: študent, profesor, predmet, izpit itd.

Entiteto določene vrste opisujemo z lastnostmi oz. atributi; v osnovi so značilnosti oz. lastnosti entitet. Atribut (imenovan tudi podatkovni element ali element podatkov) je tisti podatek, ki z vidika vsebine, torej z vidika uporabnika, ni več členljiv oz. ga ni možno ali smiselno razstaviti na manjše dele. Atribut je npr.: datum rojstva, vpisna številka, ocena izpita itd.

Relacije oz. povezave med entitetami, ponazarjajo odnose med predmeti podatkov v smislu števila povezanih predmetov podatkov.

Vsak entiteta mora vsebovati atribut, ki enolično identificira vsak pojav entitete. Tak atribut imenujemo ključ. Ključ je torej podatkovni element, katerega vrednost loči pojav posameznega predmeta podatkov od drugih pojavov tega predmeta oz. dovoljuje enolično identifikacijo določenega predmeta podatkov znotraj določene množice. Ločimo primarne, sekundarne, kandidatne, zunanje in sestavljene ključe.

Podatkovni modeli, ki so danes najpogosteje v uporabi so: relacijski, entitetno-relacijski (E-R), objektno-relacijski (O-R) in objektni podatkovni model. Starejša modela iz 70-ih let, ki postopoma izginevata iz prakse pa sta hierarhični in mrežni podatkovni model. Relacijske podatkovne baze temeljijo na relacijah, sestavljene so iz množice tabel, ki imajo predpisano strukturo (slika 173). Vsak tabela ima zapis, kjer se nahaja relacijska shema in pa vrstice s podatki, ki jih imenujemo relacije. Entitetno relacijski model (E-R model) je tehnika za opis konceptualnega modela zbirke podatkov s pomočjo diagramov (slika 173). Vsebuje grafično notacijo za predstavitev organizacije oz. strukture zbirke podatkov v obliki entitetno - relacijskih diagramov.

Vzemimo primer (slika 173): imamo relacijsko podatkovno bazo referata za študentske zadeve in računovodstva. Vsebuje vrsto datotek z zbirko podatkov. Podatki so shranjeni v obliki tabel (v vrsticah in stolpcih). Seveda bistvo zbirk podatkov ni v eni, temveč v več tabelah podatkov, ki jih je mogoče med seboj povezovati. Razen tabele študent ( vpisna številka, ime, priimek, naslov in kraj bivanja) imamo še npr. tabelo učitelji (različni podatki o predavateljih), tabelo izvedenih predavanj - predmetov (šifra predmeta, ime predmeta, termin izvedbe, število udeležencev...) itd. Vzemimo primer bi v to tabelo radi vnesli še pogodbene predavatelje in udeležence posameznega predmeta. Ker imamo študente že shranjene v zbirki študent, nima smisla v tabelo izvedenih predavanj vnašati vseh podatkov o študentih. Namesto tega vnesemo le njihove šifre. Enako velja za podatke o predavateljih. Tabele medsebojno povežemo z vzpostavitvijo relacije (slika 173) in s pomočjo ključev. V našem primeru so ključi šifre študentov, predavateljev, izpitov in predmetov. Bistvo računalniške zbirke podatkov je v enkratnih vnosih istih podatkov, kar preprečuje odvečno delo in zmanjšuje možnosti napak.

Sistem za upravljanje podatkovne baze (SUPB - ang. DBMS - Data Base Management System) predstavlja programsko opremo, nujno potrebno za delo s podatkovno bazo (slika 172). Osnovne naloge SUPB so:

- omogoča kreiranje PB (kreiranje nove PB in definiranje njene strukture),

- zagotavlja dostop do PB,

- omogoča učinkovito poizvedovanje in spreminjanje podatkov,

- varuje podatke pred nesrečami in neavtoriziranimi dostopi,

- nadzoruje sočasen dostop večjega števila uporabnikov do podatkov,

- preprečuje nenadzorovano redundanco (podvajanje) podatkov.

Primer sistema za upravljanje relacijskih podatkovnih baz je že omenjeni MS Access, ki je namenjena zbiranju, organiziranju in vzdrževanju podatkov, ki jih lahko na različne načine obdelujemo - pregledujemo, spreminjamo, preračunavamo in grafično predstavljamo na monitorju, papirju ali na spletu. Je orodje, ki je zelo primerno za baze podatkov manjših podjetij, nato za obdelavo zasebnih zbirk, vključuje pa se lahko tudi v baze podatkov informacijskih sistemov večjih poslovnih sistemov. Seveda poleg opisanega SUPB (ki je običajen za osebne računalnike) obstaja še več podobnih, tudi zmogljivejših sistemov kot npr.: Oracle, Sybase, MS SQL, Ingres, MySQL, ObjectStore, Jasmine, Versant Object Database, dBase LLC itd.

3.6.4 Zaščita - varnost podatkov

Danes, ko je večina računalnikov povezanih v omrežje, morajo tako uporabniki kot informatiki posvetiti veliko pozornosti varnosti. Varnost sistemov (še posebej računalniških) je zelo obsežen pojem, zato ga je potrebno skrbno strukturirati. Varnost v grobem delimo na dve področji [Vidmar, 2000]:

- zanesljivost - pomeni zagotavljanje pogojev za delovanje storitev in pogojev za dostop uporabnikov računalniškega sistema do teh storitev. Zanesljivost dosežemo predvsem s skrbnim nadzorom, načrtovanjem in upravljanjem sistema. Pri tem imata pomembno vlogo organiziranost poslovanja in usposobljenost uporabnikov;

- zaščita - v najširšem smislu onemogoča izvajanje nedovoljenih storitev in preprečuje dostop nepooblaščenim uporabnikom do razpoložljivih storitev in drugih virov sistema (npr. podatkov). Zaščito opazujemo na nivoju končnih računalnikov - lokalna zaščita in zaščito, ki je potrebna zaradi narave decentraliziranih sistemov - decentralizirana zaščita.

V nadaljevanju se bomo posvetili predvsem zaščiti elektronskih podatkov oz. informacij.

Podatki, ki so shranjeni v podatkovju, morajo biti varni in zaščiteni pred nedovoljeno uporabo in manipulacijami, pred nenamernim ali namernim uničenjem in pred neupravičenim spreminjanjem. Zaščita je lahko fizična (npr. varnost pred krajo, diverzijo, zaščita okolja pred ognjem, poplavo itd.) in neposredna (zaščita na samem računalniku, kot npr. ključ, magnetna kartica, šifra, geslo itd.). Pri uporabi in urejanju datotek in podatkovja pa lahko pride tudi do povsem nenamernih in naključnih napak, ki poškodujejo ali celo zbrišejo program ali datoteko. Zato skrben programer vedno pripravi vsaj dve varnostni kopiji posameznih programov, datotek itd.

Varovanje osebnih in poslovnih podatkov zajema pravne, organizacijske in ustrezno logistično-tehnične postopke ter ukrepe, s katerimi se:

- varujejo prostori, aparature in sistemska programska oprema;

- varuje aplikativna programska oprema, s katero se obdelujejo osebni podatki;

- zagotavlja varnost posredovanja in prenosa osebnih in poslovnih podatkov;

- onemogoča nepooblaščenim osebam dostop do naprav, na katerih se obdelujejo osebni in poslovni podatki, in do njihovih zbirk;

- omogoča naknadno ugotavljanje, kdaj so bili posamezni podatki vpisani in uporabljeni v zbirki podatkov in kdo je to storil - za obdobje, za katero se posamezni podatki shranjujejo.

Varnost lahko razumemo tudi na drugačen način: uporabnikom ne omogočimo dostop do vsega kar jim določeno omrežje nudi. Seveda pa moramo biti pripravljeni na najslabše, zato moramo imeti varnostne kopije. Kopiranje lahko avtomatiziramo; vsaj tedensko ali mesečno naredimo kopijo celotnega sistema (seveda, če imamo dovolj prostora). Dnevne ali celo urne kopije se delajo v institucijah, kjer se podatki hitro menjajo in so za uporabnike zelo pomembni (npr. banke, davčna služba, računovodstva itd.).

Zelo pomembno je varovanje osebnih podatkov na vseh področjih družbenega sistema, še posebej na področju zdravstva. Za varovane osebne podatke štejejo tisti podatki o fizični osebi (delavcih, študentih, zasebnikih, bolnikih itd.), ki kažejo na lastnosti, stanja ali razmerja posameznika, ne glede na obliko, v kateri so izraženi. Za osebne podatke štejejo zlasti :

- identifikacijski podatki o posamezniku,

- podatki, ki se nanašajo na pripadnost narodu,

- podatki, ki se nanašajo na družinska razmerja,

- podatki, ki se nanašajo na stanovanjske in bivalne pogoje posameznika,

- podatki o zaposlitvi,

- podatki o socialnem in ekonomskem stanju posameznika,

- podatki o izobrazbi in pridobljenih znanjih,

- podatki o zdravstvenem stanju posameznika.

Kaj torej pomeni informacijska varnost? Informacijska varnost pomeni varstvo podatkov in informacijskih sistemov pred nezakonitim dostopom, uporabo, razkritjem, ločitvijo, spremembo ali uničenjem. Obsega določanje in uporabo ukrepov za zaščito tajnih podatkov, ki se obdelujejo, shranjujejo in prenašajo s pomočjo komunikacijskih, informacijskih in drugih elektronskih sistemov pred naključno ali namerno izgubo tajnosti, celovitosti ali razpoložljivosti ter ukrepov za preprečevanje izgube celovitosti ali razpoložljivosti samih sistemov (Urad vlade RS za varovanje tajnih podatkov, web 2015).

Vsako podjetje in ustanova mora oblikovati svojo varnostno politiko. Varnostna politika podjetja ali ustanove definira vse vidike njihovega varovanja (materialne kot tudi nematerialne), sestavni del te politike pa je tudi varovalna politika informacijskega sistema, z upoštevanjem vseh povezav z ostalimi dejavniki, ki vplivajo na varnost informacijskega sistema kot celote. Glede na specifiko naših poslovnih procesov v osnovi ločimo tri tipe varnostnih politik, in sicer:

-

odprta (dovoljeno je vse, kar ni izrecno prepovedano),

-

restriktivna (natančno določa pravila za ravnanje z informacijami) in

-

zaprta (prepovedano je vse, kar ni izrecno dovoljeno).

3.6.5 Varnost in zlonamerna programska oprema

V zvezi z zaščito in varnostjo podatkov in programske opreme je treba omeniti še zlonamerno programje - računalniške viruse, ki so v zadnjem času strah in trepet uporabnikov računalniških sistemov. Izdelani so zato, da bi izzvali oviro pri delu, okvaro ali celo uničenje datotek s programi ali podatki. O njih smo še pred kratkim govorili kot o neke vrste izmišljotinah, danes pa so postali že velika nadloga, ki povzroča velike težave in izgube v denarju, času in računalniških zmogljivostih.

Kako bi definirali računalniški virus? Računalniški virus je računalniški program, ki se je sposoben sam razširjati preko drugih računalniških programov ali dokumentov. Zaradi tega se računalniški virus obnaša zelo podobno biološkemu virusu, ki se širi tako, da okuži celice. Podobno kot se okužimo z biološkim virusom, se tudi računalniški program okuži z virusom. Računalniški program je v tem primeru gostitelj virusa. Virusi pa so samo eden od različnih tipov programov, ki so narejeni z zlobnimi nameni. Pogosto imenujemo viruse tudi računalniške črve, trojanske konje in ostale vrste zlobnih programov. To lahko zmede uporabnike, saj so dandanes virusi veliko manj pogosti, kot so bili včasih. Danes prevladujejo predvsem trojanski konji in črvi. Zaradi tega se uporabniki pogosto varujejo samo pred določenim tipom zlobnih računalniških aplikacij in so zato bolj ranljivi za ostale.

- Vohunsko programje (ang. spyware); je splošni termin za programe, ki se skrijejo znotraj našega računalnika in s tem vdirajo v našo zasebnost. Tak program aktivno beleži podatke o nas in naših aktivnostih na spletu in jih pošilja tretjim strankam oz. naročniku brez našega dovoljenja. Lahko se zgodi tudi, da tak program »ugrabi« naš pregledovalnik spletnih vsebin in nam brez našega soglasja prikazuje nezaželena prikazovalna okna (t.i. pop-up oglase).

- Zelo nadležni so tudi programi, ki služijo oglaševanju (ang. adware), saj nam na spletnih straneh ali pojavnih oknih brez dovoljenja prikazujejo razne oglase, sporočila, ponudbe itd. Nekateri jih prištevajo kar k vohunskemu programju, ker mnogokrat poleg tega da oglašujejo, vsebujejo tudi komponente za zbiranje podatkov o uporabnikovih navadah, potrebah, pogostih področjih interneta itd.

- Računalniški virus (ang. compute virus) je v svoji osnovi računalniški program, ki se je sposoben sam razširjati preko drugih računalniških programov ali dokumentov. Čeprav je namen virusov, da uničujejo podatke, so pogosto samo zelo nadležni. Nekateri virusi se sprožijo šele po tem, ko mine določen čas od prvotne okužbe računalnika itd. Večina virusov je usmerjena v lastno nekontrolirano reprodukcijo, kar nekontrolirano troši računalniški sistem, kot npr. procesorsko moč, pomnilnik ali količino prostega prostora na trdem disku, itd.

- Računalniški črv (ang. worm) je prav tako kot virus, računalniški program, ki se širi iz računalnika v računalnik, vendar tako, da sam izvaja funkcije razmnoževanja; s kopiranjem se skuša razmnožiti po čim večjem delu računalniškega pomnilnika in omrežja. Velika nevarnost črvov je prav v njihovi sposobnosti izjemno hitrega širjenja (nevarne priponke k e-pošti itd.).

- Trojanski konj (ang. trojan horse) je v svoji osnovi le drugače poimenovan računalniški virus; gre za specifični tip virusa, ki se ga lahko uporablja za oddaljeni dostop ali pregled našega računalnika iz oddaljene lokacije in s strani tretje (nepooblaščene) osebe. Trojanskega konja lahko zlonamerni ljudje uporabijo tudi zato, da namestijo nove programe na naš računalnik brez našega vedenja, pošiljajo elektronsko pošto ali pa pregledujejo našo internetno povezavo in podatke, ki jih vpisujemo na spletna mesta (gesla, uporabniška imena, številke bančnih kartic, naslov, itd.).

- Piškoti (ang. cookies) so besedilne datoteke, ki se shranjujejo v osebne računalnike (tablice, pametne telefone itd.) med brskanjem po internetu. Piškoti se shranjujejo z namenom prepoznavanja naprav, ki so jih uporabniki uporabili pri dostopu; omogočajo hitrejšo in bolj enostavno interakcijo med spletnim uporabnikom in spletnim mestom. Z njihovo pomočjo si lahko spletne strani zapomnijo uporabnikove nastavitve, navade, iskane termine, brskalnik, trenutno ločljivost ekrana itd. Ker so spletni piškoti opremljeni s številnimi podatki, lahko v »napačnih rokah« ogrozijo našo zasebnost in celo varnost računalnika; tretje osebe jih namreč lahko uporabijo za sledenje našim dejavnostim na svetovnem spletu, za »vgradnjo« škodljivih programskih kod itd. Zato je Evropska unija sprejeladirektivo (SLO v letu 2013), ki uporabniku daje moč, da o piškotkih sam odloča: upravljavec spletne strani mora pridobiti dovoljenje uporabnika, če dovoli uporabljati piškotke.

- Izsiljevalski virus (ang. ransomware) je verzija virusa, ki podatke na uporabnikovem računalniku zaklene, nato pa od uporabnika zahteva odkupnino, za ponovno pridobitev podatkov oz. delo na okuženem računalniku.

Večina virusov napada PC računalnike. In kako zvemo zanje? Po navadi se začne računalnik čudno vesti, npr. zamenja se mu smer decimalne vejice, zamenjajo se nekatere številke, črke pričnejo padati po ekranu navzdol, po ekranu se premika »žogica«, ki se odbija od robov ekrana, diskovna enota ali sam računalnik počasneje dela ali se polni z datotekami, ki so brez pomena, računalnik ne reagira na noben ukaz itd. Računalnik se »okuži« z virusom najpogosteje na tri načine:

- z elementom zunanjega spomina (zunanji disk, DVD, ključek, kartica itd.), ki vsebuje virus,

- z delom na računalniku, ki je okužen z virusom, in

- pri prenosu podatkov in programov med računalniki (mreža, internet itd.).

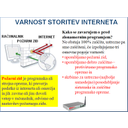

Kako se zavarujemo pred zlonamernim programjem? Ne obstaja 100% zaščita, ustrezno pa smo zaščiteni, če izpolnjujemo tri osnovne pogoje varnosti:

- uporabljamo požarni zid (programska ali strojna oprema, ki preverja podatke iz interneta ali omrežja in jih zavrne ali jim dovoli vstop v računalnik, odvisno od nastavitev požarnega zidu - slika 175),

- uporabljamo dobro zaščitno - protivirusno programsko opremo in

- skrbimo za ustrezno (najbolje samodejno) posodabljanje sistemske in zaščitne programske opreme.

Držimo se tudi naslednjih pravil:

- uporabljamo protivirusno zaščito z zadnjimi varnostnimi dodatki;

- ne odpiramo elektronske pošte neznanih oseb;

- ne odpiramo priponk, ki smo jih prejeli po elektronski pošti, če ne vemo čemu so namenjene;

- ne uporabljamo programske opreme (še posebej brezplačne), ki se nam sama ponuja pri brskanju po internetu;

- vedno uporabljamo zadnjo različico operacijskega sistema z vsemi dostopnimi varnostnimi popravki;

- gesla in uporabniškega imena si ne zapisujmo v elektronska sporočila ali v dokumente, ki jih hranimo na računalniku;

- vedno pregledamo vse zunanje spominske naprave (ključke, kartice, zunanje diske...) z zanesljivo protivirusno opremo, občasno pa tudi vse datoteke v našem računalniku;

- omejimo skupno rabo datotek.

Več o tej pomembni tematiki, si oglejte na spletni strani "www.safe.si", združenja za varno rabo Interneta in drugih omrežij (slika 176).

Oglejmo si še poročilo o omrežni varnosti za leto 2015, ki ga pripravlja SI-CERT (ang. Slovenian Computer Emergency Response Team) - nacionalni odzivni center za obravnavo incidentov s področja varnosti elektronskih omrežij in informacij. V letu 2015 so obravnavali preko 2000 incidentov, kar je približno enako kot v letu 2014 (11 incidentov na dan). Trend preteklih let se nadaljuje (okoli 400 primerov škodljive kode več kot v letu 2014), saj je ponovno največ dela zahtevala obravnava virusov in trojancev, prav tako je zabeležen velik porast spletnih prevar. Povprečno oškodovanje pri spletni goljufiji je 1140 €, povprečno oškodovanje pri spletnem nakupovanju pa 720 €. Največje posamezno oškodovanje v letu 2015 je bilo 18.000 € (nigerijska prevara). Resno grožnjo so v letu 2015 predstavljale okužbe z izsiljevalskimi virusi (kar 283 primerov), ki so se širile preko priponk v elektronskih sporočilih. V tem letu so na SI-CERT obravnavali tudi več prijav zlorab elektronske komunikacije med slovenskimi podjetji in njihovimi poslovnimi partnerji iz tujine. Napadalci so vdrli v e-poštne sisteme podjetij, od koder so lahko spremljali njihovo elektronsko komunikacijo s strankami.

3.6.6 Informacijska varnost v zdravstvu

V zdravstvu nastajajo velike količine zaupnih osebnih podatkov, ki so vezani na telesno, duševno in mentalno zdravje ljudi. Hranijo se na različnih nosilcih (analognih in digitalnih), kot npr. na papirju, slikah, filmih, diskih, zgoščenkah itd. in tudi v glavah zaposlenih. Med udeleženci zdravstva se prenašajo bodisi fizično, elektronsko in tudi govorno. Jasno je, da so zdravstveni delavci zavezani k varovanju in zaščiti teh podatkov. Evropska unija je kazensko-pravni okvir varovanja in zaščite informacijskih sistemov uredila v »Konvenciji o kibernetskem kriminalu«, ki obravnava računalniške sisteme in posledice groženj za podjetja in ustanove. Ratificirala ga je tudi Slovenija in ga vpeljala med člene svoje ustave in v kazenski zakonik. V smislu zdravstvenih ustanov se osredotoča predvsem na zakonodajne člene, ki obravnavajo varnost in zaupnost osebnih in ostalih podatkov ter člene lastne zdravstveni stroki, ki urejajo delovanje le te, pri rokovanju z občutljivimi podatki. Zahteve za informacijsko varnost so v Sloveniji podane v naslednjih zakonih:

- Zakon o zdravstvenem varstvu in zdravstvenem zavarovanju (ZZVZZ),

- Zakon o zdravstveni dejavnosti (ZZD),

- Zakon o pacientovih pravicah (ZPacP),

- Zakon o zbirkah podatkov s področja zdravstvenega varstva(ZZPZV),

- Pravila obveznega zdravstvenega zavarovanja (POZZ),

- Zakon o varstvu osebnih podatkov in dopolnitve (ZVOP),

- Zakon o elektronskem poslovanju in elektronskem podpisu (ZEPEP),

- Zakon o tajnih podatkih,

- Zakon o elektronskih komunikacijah,

- Kazenski zakonik (KZ).

S pričetkom uvedbe projekta e-Zdravje leta 2008 (slika 178), so vse zdravstvene ustanove, ki želijo biti povezane z zdravstveno omrežje zNet (slika 179) pod okriljem Ministrstva za zdravje RS, postavljene pred nalogo vpeljave celovite varnostne politike standardiziranega varovanja poslovnih informacij. Seveda je Ministrstva za zdravje RS pripravilo vzorčni predlog in ustrezne napotke za t.i. sistem za upravljanje varovanja informacij (SUVI). V bistvu obsega ljudi, procese in tehnologije (slika 180). Gre torej za skupino dokumentov, v katerih so opisani postopki v procesu varovanja informacij in varnostna pravila, ki so zavezujoča za vse zaposlene.

Kot bomo pozneje videli, je bolnišnični informacijski sistem temelj zdravstvene ustanove za upravljanje s pacientovimi podatki; z bolnišničnim informacijskih sistemom se vodijo vsa dogajanja za vsakega posameznika. V ta sistem (program) dostopa vso medicinsko osebje, pa naj si bo za naročanje, vodenje čakalnih vrst, vse vrste preiskav, nameščanje pacienta v sobo in posteljo, cenik storitev, urnike, itd. Bolnišnice ter njihovi zaposleni imajo torej vpogled v veliko osebnih podatkov, tudi v tiste kateri niso potrebni za zdravljenje. Zdravstveni delavci zato morajo spoštovati ključna načela o zaupnosti in striktnem varovanju podatkov v zdravstvu. Praksa je pokazala, da so v zdravstvenih institucijah npr. kršitve »Zakona o varstvu osebnih podatkov« zelo pogoste, saj zdravstveno osebje ključnih občutljivih podatkov pacientov ne varuje primerno. Osebni podatki se nepravilno posredujejo, dostop do njih ni ustrezno varovan ali pa do zdravstvenih podatkov dostopa osebje, ki nima pooblastil.

Bolnikovi osebni podatki so v središču zdravstvenega varstva. Bolnik mora dati soglasje, da deli svoje osebne zdravstvene podatke s strokovnjaki; soglasje velja skozi celotno zdravstveno oskrbo, podajanje diagnostike in omogoča zapis medicinske zgodovine posameznika in s tem tudi zagotavlja varnost pacientov. Ker gre za občutljive podatke je dolžnost zdravstvenih delavcev, da zagotovijo, da so zapisani podatki shranjeni, skupni in dostopni, kakor to določa zakon.

Obstajata dva glavna cilja v zvezi z varnostjo informacij na področju zdravstvenega varstva (Alhfeldt, 2007):

- doseganje visokega nivoja varnosti, kar omogoča bolnikom vrhunsko zdravljenje z dostopanjem do ustreznih informacij v pravem času in

- doseganje visokega nivoja bolnikove zasebnosti, kar pomeni da nepooblaščene osebe ne morejo do občutljivih informacij.

Za zdravstveni sektor je značilnih nekaj posebnosti v zvezi z varovanjem informacij (Ministrstvo za zdravje RS, 2011):

- elektronski zdravstveni zapisi so posebej občutljivi,

- zdravljenje se izvaja v velikem številu majhnih organizacij,

- izvajalcev zdravstvenega varstva je veliko in se nahajajo na različnih lokacijah,

- informacije o zdravljenju posameznika krožijo med različnimi izvajalci,

- dostop do podatkov je odvisen od vrste izvajalcev,

- zakonodaja v zvezi z varovanjem osebnih podatkov obravnava zdravstvene podatke na različne in pogosto posebne načine itd.

Leta 2008 je bil uveden mednarodni standard ISO/IEC 27799, ki vsebuje smernice, za upravljanje sistemov informacijske varnosti (SUVI) v zdravstveno varstvenih okoljih. Smernice so namenjene ravnanju zdravstvenih organizacij in drugih varuhov osebnih zdravstvenih podatkov. Jasno opredeljujejo, kako najbolje čuvati zaupnost, celovitost in dostopnost teh podatkov. Standard ISO/IEC 27799 predstavlja dopolnitev priporočil ISO/IEC 27002 povezanih z varnostmi kontrolami, ter povzema in dopolnjuje tiste elemente SUVI, ki so specifični za področje zdravstva.

- Obdelava podatkov (e-gradivo): http://www2.arnes.si/~osmblv1s/ou/obdelavapodatkov.htm

- Podatkovna baza (e-gradivo): http://colos1.fri.uni-lj.si/ERI/RACUNALNISTVO/PODATKOVNE_BAZE/opredelitev_termina_podakovna_baza.html in http://drenovec.tsckr.si/osnove/uvod.htm in http://www2.arnes.si/~sspjplav/Sola/Predmeti/Leto/UPORABA%20IKT%20PRI%20POSLOVANJU/TEORIJA/Podatkovne_baze_dijaki%20%282%29.pdf

- Načrtovanje in postavitev podatkovnih baz (e-gradivo): http://www.s-sers.mb.edus.si/gradiva/rac/moduli/podatkovne_baze/01_datoteka.html in http://www.egradiva.net/moduli/podatkovne_baze/01_datoteka.html

- Izdelava podatkovne baze v programu MS ACCESS: http://lokar.fmf.uni-lj.si/www/osebno/OpravljeneDiplome/Diplomska_naloga_Sedej_Renata.pdf

- Podatkovne baze - MS Access 2010 (e-učbenik oz. priročnik): http://www.itdesk.info/slo/prirocnik/prirocnik_baze_podatkov_microsoft_access_2010.pdf

- Varnostna kopija (Wiki): https://sl.wikipedia.org/wiki/Varnostna_kopija

- Varnostne kopije podatkov: http://www.mat3.si/blog/varnostne-kopije-podatkov-backup/

- Računalniški virusi - e-gradivo: https://sites.google.com/site/virusiracunalnik/home

- Računalniški virusi - e-gradivo 2: http://www.s-sers.mb.edus.si/gradiva/rac/programi/windows_xp/08_virusi/01_datoteka.html

- Izsiljevalski virusi - kako se zaščitimo in kako se jih znebimo: http://www.kajkupiti.si/uporabni-nasveti/izsiljevalski-virusi-kako-se-zascitimo-in-kako-se-jih-resimo.html

- Informacijska varnost (Colos-FRI): http://colos.fri.uni-lj.si/eri/racunalnistvo/INFORMATIKA/informacijska_varnost.html

- Točka osveščanja o varni rabi interneta v SLO - SAFE.SI: http://www.safe.si/

- Nacionalni center SI-CERT: https://www.cert.si/

- Informacijska varnost v zdravstvu: http://www.fvv.um.si/konferencaiv/zbornik.html

- Informacijska varnost (Wikipedija): https://sl.wikipedia.org/wiki/Informacijska_varnost

- eZdravje (Ministrstvo za zdravje): http://www.mz.gov.si/si/delovna_podrocja/ezdravje/

- Projet eZdravje: http://www.ezdrav.si/

- Zakonodaja o informacijski varnosti: https://www.cert.si/si/zakonodaja/

- Kazenski zakonik in vdori v računalniški sistem: https://www.cert.si/si/zakonodaja/kazenski-zakonik/

- Zakon o elektronskih komunikacijah (ZEKom): https://www.cert.si/si/zakonodaja/zekom/

- Zakon o elektronskem poslovanju na trgu (ZEPT): https://www.cert.si/si/zakonodaja/zept/

- Zakon o elektronskem poslovanju in elektronskem podpisu (ZEPEP): https://www.cert.si/si/zakonodaja/zepep/

- Standardi SUVI v zdravstveni informatiki: http://www.fvv.um.si/konferencaiv/zbornik/orel_bernik.pdf

- Mednarodni standard ISO/IEC 27799: https://www.iso.org/standard/62777.html

- podatek,

- polje,

- zapis,

- datoteka,

- podatkovje,

- zajem - vnos podatkov,

- obdelava podatkov, shranjevanje podatkov,

- izpisovanje podatkov,

- končnico oz. podaljšek datoteke,

- poročilo,

- zaporedna ali sekvenčna datoteka,

- datoteka z neposrednim ali premim dostopom,

- podatkovna baza

- podatkovni sistem,

- arhitektura podatkovne baze,

- stanje podatkovne baze,

- podatkovni model,

- entiteta,

- atribut,

- relacija,

- ključ,

- entitetno relacijski model (E-R model),

- sistem za upravljanje podatkovne baze (SUPB),

- varnost podatkov,

- varnostna kopija,

- informacijska varnost,

- varovanje osebnih in poslovnih podatkov,

- zlonamerna programska oprema,

- računalniški virusi,

- požarni zid,

- informacijska varnost,

- varnostna politika,

- e-Zdravje,

- SI-CERT,

- SUVI - sistem za upravljanje varnosti informacij,

- standard ISO/IEC 27799.

- Pojasnite pojme: podatek, zapis, datoteka, podatkovje, banka podatkov.

- S primerom iz življenja nazorno prikaži pomen in medsebojno odvisnost pojmov: podatek, zapis, datoteka in podatkovje.

- Vodja bolniške sobe želi uporabiti računalnik za obdelavo osnovnih podatkov o bolnikih. Katere podatke o bolnikih bo verjetno shranil v njem? Katere prednosti lahko pričakuje glede na obdelavo podatkov, kakršna je bila pred uporabo računalnika (npr. kartoteke itd.)?

- Katere so ključna značilnost računalniškega vnosa podatkov za razliko od ročnega zajemanja?

- Naštejte in definirajte osnovne podatkovne pojme. Kaj lahko merimo z njimi?

- Ker moramo podatke razlikovati, damo vsaki datoteki ime in končnico oz. podaljšek. Naštejte in razložite nekaj pogosto uporabljenih podaljškov.

- Naštejte možne nevarnosti, ki jih prinaša računalniška obdelava in hranjenje podatkov o bolnikih.

- Katere varnostne ukrepe moramo upoštevati, če se hočemo zaščititi pred nevarnostmi izgube podatkov?

- Pojasnite pojem ključa v datoteki oz. podatkovju.

- S primerom iz vašega delovnega mesta podprite postopke, značilne za delo s podatki: zajem oz. vnos podatkov, obdelava, shranjevanje in izpisovanje podatkov.

- Razložite in nanizajte pomembnejše razlike med zaporedno ali sekvenčno datoteko in datoteko z neposrednim ali premim dostopom!

- Definirajte pojem: podatkovna baza.

- Zgodovino podatkovnih baz prikažite po tem, kaj je bilo takrat v središču računalniškega razvojnega dogajanja.

- Arhitektura podatkovne baze je tri nivojska. Kaj predstavljajo ti nivoji?

- Podatkovni model v osnovi opisuje okolje s termini kot so entiteta, atribut, relacija, ključ. Kaj to pomeni?

- Kaj predstavlja entitetno - relacijski diagram?

- Kaj so naloge sistema za upravljanje podatkovne baze (SUPB)?

- Kaj štejemo pod osebne podatke v splošnem in kaj v zdravstvu?

- Kaj pomeni pojem: informacijska varnost?

- Kakšno nevarnost predstavljajo računalniški virusi in kako pred njimi obvarujemo računalnik?

- Varovanje osebnih in poslovnih podatkov zajema pravne, organizacijske in ustrezno logistično-tehnične postopke in ukrepe. Naštejte jih.

- Kdaj in zakaj varnostne kopije?

- Kaj je zlonamerno programje?

- Kaj predstavlja vohunsko programje?

- Kaj predstavljajo programi, ki služijo oglaševanju?

- Kaj je značilnost računalniškega virusa?

- Kaj predstavlja računalniški črv?

- Zakaj je nevaren trojanski konj?

- Kaj predstavlja izsiljevalski virus?

- So piškoti tudi virusna programska oprema? Zakaj so koristni in zakaj nevarni?

- Kaj so najpogostejši vzroki okužb z virusi?

- Kako se zavarujemo pred zlonamernim programjem?

- Naštejte pravila varovanja pred zlonamerno programsko opremo, še posebej iz Interneta!

- Zakaj služi požarni zid?

- Kaj pomembnega najdemo na spletni strani združenja SAFE.SI?

- Zakaj je pomembno združenje SI-CERT?

- V katerih zakonih so podane zahteve za informacijsko varnost so v Sloveniji?

- Kaj je varnostna politika in kaj informacijska varnost?

- Kaj predstavlja kratica SUVI?

- Kaj predstavlja standard ISO/IEC 27799?